PLAN RAMOWY >

RAMOWY PLAN KSZTAŁCENIA:

I. Zagrożenia wynikające z użytkowania urządzeń skomunikowanych sieciowo.

- Charakterystyka zagrożeń.

- Przykłady prób wyłudzeń drogą elektroniczną - phishing ma wiele twarzy.

- Fałszywa tożsamość cyfrowa.

II. Bieżąca kondycja oprogramowania ważnym czynnikiem bezpieczeństwa.

- Ataki na przeglądarki.

- Cykliczne aktualizacje OS, a możliwe podatności.

- Zabezpieczenie systemu operacyjnego oraz danych wrażliwych.

III. Zabezpieczenia kont.

- Teoria dobrych nawyków kontra rzeczywistość.

- Hasła oraz ich generowanie.

- Menedżery haseł - wybór, konfiguracja oraz integracja.

- Weryfikacja wieloskładnikowa.

- Fizyczne tokeny sprzętowe.

IV. Zagrożenia multiplatformowe.

- Dedykowany sprzęt wyłudzający dane.

- Ataki na użytkowników urządzeń bankowych.

- Płatności contactless.

- Usługi premium i ich podatności.

V. IoT - wygoda i zagrożenie.

- Wyszukiwarki urządzeń sieciowych.

- Podatności sprzętów podłączonych do globalnej infrastruktury.

- Urządzenia IoT w sieciach domowych i firmowych - na co zwrócić uwage podczas ich konfiguracji.

VI. Urządzenia mobilne.

- Zagrożenia oraz korzyści płynące z użytkowania smartphone’a.

- Istota szyfrowania sprzętu przenośnego.

- Optymalizacja ustawień.

VII. Przydatne adresy w sieci.

CZAS TRWANIA - 8 GODZIN DYDAKTYCZNYCH

WYMAGANIA WSTĘPNE PRZED KSZTAŁCENIEM:

Nie ma specjalnych wymagań dla uczestników.

INFORMACJE O TRENERZE >

IMIĘ I NAZWISKO:

OBSZAR SPECJALIZACJI:

- Elektronika, BGA, bezpieczeństwo

WYKSZTAŁCENIE:

- Wyższe. Ukończone studia podyplomowe Cyberbezpieczeństwo na wydziale Informatyki, Elektroniki i Telekomunikacji AGH

DOŚWIADCZENIE ZAWODOWE:

- Serwisant w autoryzowanym serwisie Lenovo. 12-letnie doświadczenie w zawodzie technik serwisant sprzętu elektronicznego. Certyfikat comptia

DOŚWIADCZENIE SZKOLENIOWE:

- Ponad 11 400 godzin przeprowadzonych szkoleń.

- Ponad 22 600 godzin pełnienia funkcji opiekuna merytorycznego szkoleń.

CERTYFIKAT >

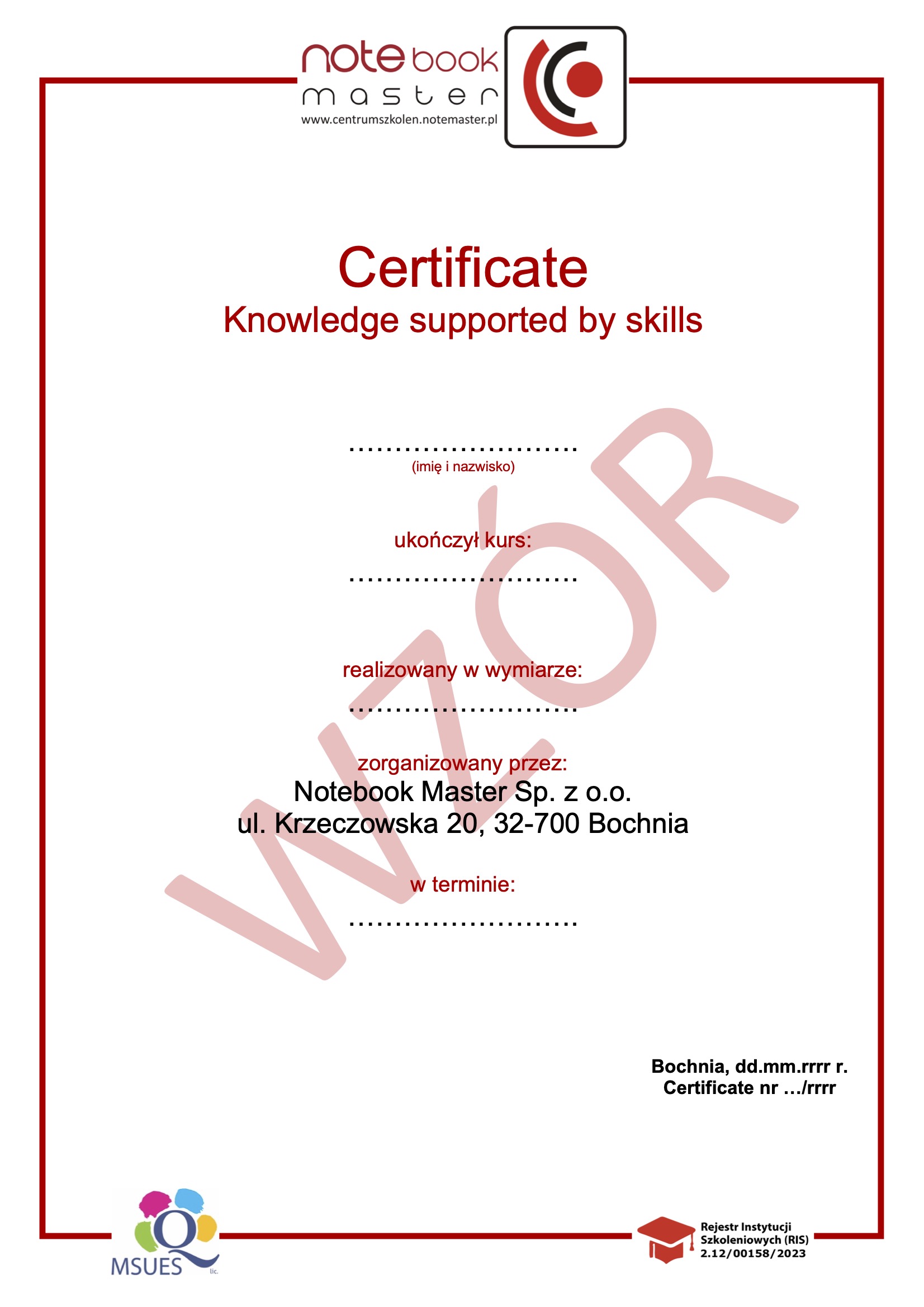

Kształcenie rozpoczyna się od testu mającego na celu sprawdzenie wiedzy uczestników przed jego rozpoczęciem. Podczas kształcenia, cały czas weryfikujemy wiedzę, jaką nabywają uczestnicy. Zadajemy wyrywkowe pytania, przeprowadzamy szereg testów (głównie praktycznych), podczas których sprawdzamy postępy uczestników. Każdy etap kształcenia zakończony jest wewnętrznym egzaminem weryfikującym i potwierdzającym uzyskaną wiedzę. Po ukończeniu kształcenia uczestnik otrzymuje autorski certyfikat wydany przez Notebook Master.

Nazwa certyfikatu: 'Certificate Knowledge supported by skills'.

Certyfikat zawiera: imię i nazwisko uczestnika, nazwę kształcenia, liczbę godzin kształcenia, nazwę i adres organizatora, termin realizacji kształcenia, numer certyfikatu wraz z datą wystawienia, znak jakości MSUES oraz znak wpisu do Rejestru Instytucji Szkoleniowych (RIS).

Ponadto po zrealizowaniu każdego z etapów kształcenia uczestnik otrzymuje zaświadczenie potwierdzające jego ukończenie, zawierające powyższe informacje, a dodatkowo nazwę etapu.

Potrzebne dokumenty do złożenia wniosku kliknij 'pobierz'

KOMPETENCJE NABYTE W TOKU SZKOLENIA >

UZYSKANE KOMPETENCJE I UMIEJĘTNOŚCI PO POZYTYWNYM ZAKOŃCZENIU KSZTAŁCENIA PRZEZ UCZESTNIKA:

Uczestnik kształcenia po jego zakończeniu posiada wiedzę i umiejętności pozwalające na zwiększenie bezpieczeństwa w sieci, w zakresie omawianym podczas kształcenia.

UCZESTNIK SZKOLENIA PO JEGO UKOŃCZENIU:

- stosuje wiedzę na temat ochrony danych,

- wykorzystuje kompetencje, wiedze i umiejętności dot. zabezpieczenia się przed atakiem,

- stosuje wiedzę na temat szyfrowania dysków, menadżera haseł i weryfikacji dwuetapowej,

- wykorzystuje nabytą wiedzę i umiejętności w życiu zawodowym i prywatnym,

CELE SZKOLENIA >

Cele kształcenia ujęte w kategoriach efektów uczenia się z uwzględnieniem wiedzy, umiejętności i kompetencji społecznych.

Kształcenie ma na celu wyedukowanie uczestników w zakresie dot. bezpiecznego korzystania z internetu, posiadających umiejętności postępowania zgodnie z kategoriami uczenia się:

- Umiejętność intelektualna – umiejętność zabezpieczenia się przed atakiem,

- Strategia poznawcza – umiejętność rozpoznania zagrożeń w cyberprzestrzeni,

- Informacja werbalna – umiejętność omówienia zagrożeń wynikających z ataku hackera na firmę oraz jak się przed nim chronić,

- Umiejętność motoryczna – umiejętność szyfrowania dysków, menadżera haseł i weryfikacji dwuetapowej,

- Postawa – umiejętność stosowania dobrych praktyk podczas korzystania z Internetu.

Program kształcenia jest autorski. Wszystkie dokumenty, slajdy oraz dokumentacja filmowa wykorzystywane podczas kształcenia są wynikiem badań i doświadczeń zbieranych latami.

Krótki opis szkolenia >

Jest to kurs przeznaczony dla wszystkich. Dziś każdy korzysta z sieci zarówno zawodowo jak i prywatnie. W firmach z sieci korzystają nie tylko pracownicy biurowi, ale również osoby zatrudnione na innych stanowiskach. Natomiast na co dzień w domu coraz częściej użytkownikami są również osoby starsze oraz dzieci, które są bardziej narażone na techniki hakerskie. Kształcenie z bezpieczeństwa w sieci zapewnia odpowiednie przeszkolenie, które przekłada się na poprawę świadomości bezpieczeństwa teleinformatycznego oraz umiejętności reagowania na zagrożenia. Szkolenie to ma na celu podniesienie świadomości użytkowników przy pomocy prezentowanych przykładów. Podanie w jasny sposób wiedzy teoretycznej i przykładów zagrożeń skutkuje pobudzeniem wyobraźni odbiorcy, przez co jest on bardziej ostrożny w kwestii zagrożeń w cyberprzestrzeni. Podczas szkolenia z Cyberbezpieczeństwa pokazujemy jak nie dać się zhakować, jak korzystać z łatwo dostępnych zabezpieczeń takich jak programy antywirusowe czy firewalle. Prezentowane podczas szkolenia źle zabezpieczone strony internetowe czy niebezpieczne e-maile podwyższają poziom zabezpieczenia naszej firmy, ponieważ najsłabszym punktem zabezpieczenia naszych danych jest użytkownik. Materiał opracowany jest w taki sposób, aby osoba z opanowaną podstawową obsługą komputera mogła spojrzeć na daną sytuację lub wydarzenie z perspektywy atakującego i dzięki temu uchronić siebie i firmę przed atakiem.